WannaCry, il ramsonware che ha fatto piangere molti

WannaCry è il ransomware che nel maggio 2017 ha infettato migliaia di computer. A distanza di 3 anni è ancora un pericolo ? In realtà è ancora in circolazione.

WannaCry è un malware ransomware (un virus che infetta il computer e che richiede un riscatto per tornare in possesso dei propri dati) che ha colpito il mondo nella primavera del 2017. Secondo le stime sono stati oltre 200mila i computer infettati in un centinaio di nazioni.

Uno di quelli più colpiti è stato il Regno Unito, dove il virus ha colpito soprattutto gli ospedali. Questo è stato possibile, proprio perché negli ospedali del Regno Unito c’erano migliaia di computer che usavano Windows XP, nonostante fosse da tempo fuori assistenza da parte di Micrsoft.

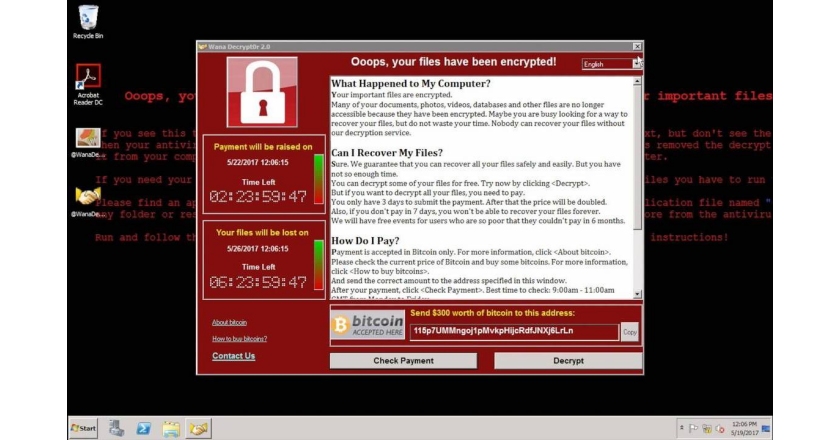

Dopo aver infettato un computer, WannaCry cripta i file sul disco rigido del PC, rendendone impossibile l’uso agli utenti e quindi richiede il pagamento di un riscatto per poterli decriptare.

Il metodo di attacco di WannaCry sfrutta l’implementazione Windows del protocollo Server Message Block (SMB). Il protocollo SMB serve per la comunicazione in una rete.

Si ritiene che la NSA (National Security Agency) abbia scoperto questa vulnerabilità e, invece di segnalarla alla comunità che si occupa della sicurezza, abbia sviluppato un codice per sfruttarla, chiamato EternalBlue. A quanto pare il codice è stato rubato da un gruppo di hacker noto come Shadow Brokers, che lo ha poi rilasciato ad aprile 2017. La stessa Microsoft aveva scoperto la vulnerabilità un mese prima e aveva rilasciato una patch, ma molti sistemi non sono stati aggiornati, e WannaCry, usando EternalBlue, ha iniziato a diffondersi rapidamente il 12 maggio.

Sta di fatto che l’infezione è stata fermata grazie a uno stratagemma trovato da Marcus Hutchins, un ricercatore di sicurezza inglese che ha avuto un’intuizione geniale. Ha infatti individuato nel codice del virus un indirizzo Internet e si è reso conto che faceva riferimento ad un dominio non registrato. A quel punto l’ha registrato e ciò ha bloccato la diffuzione e l’azione stessa del ransomware.

Come è stato possibile ? Si trattava forse di un interruttore che permettava ai creatori del virus di fermarlo ?

In realtà si trattava di una modalità pensata dagli autori per nascondere l’attività del malware nel caso in cui venisse analizzato in una sandbox.

Una sandbox è un ambiente simulato usato da sviluppatori e ricercatori per analizzare software senza che causi effetti indesiderati negli ambienti di produzione. In una sandbox anche le connessioni a Internet vengono simulate e WannaCry cercava di collegarsi a un sito non esistente; nel caso avesse ricevuto risposta significava che era in un ambiente di laboratorio e bloccava ogni attività per non farsi scoprire.

Nel momento in cui il dominio è stato registrato, il malware riceve risposta, “crede” di essere sotto esame e quindi si disattiva.

Ancora di recente, verificando le richieste di accesso al dominio in questione, si è notato che ancora molti computer tentano di accedere, e ciò significa che WannaCry è ancora in circolazione, ma semplicemente reso inattivo.

Cosa bisogna fare per mettersi al riparo da questi e altri ransomware ?

Le azioni sono più o meno sempre le solite, ma vale la pena ricordarle:

- aggiornare regolarmente il sistema operativo e il software

- non cliccare su link sospetti

- non aprire gli allegati di email non attendibili

- non effettuare il download da siti web non attendibili

- non inserire USB di cui non si conosca l’affidabilità

- installare e aggiornare costantemente un software di sicurezza

- effettuare il backup dei dati